Isi

- Mengapa Mengatur Sistem Deteksi Intrusi?

- Menginstal Paket Snort

- Memperoleh Kode Oinkmaster

- Ikuti langkah-langkah di bawah ini untuk mendapatkan kode Oinkmaster Anda:

- Memasukkan Kode Oinkmaster di Snort

- Memperbarui Aturan Secara Manual

- Menambahkan Antarmuka

- Konfigurasi Antarmuka

- Memilih Kategori Aturan

- Apa Tujuan Kategori Aturan?

- Bagaimana Saya Dapat Memperoleh Informasi Lebih Lanjut Tentang Kategori Aturan?

- Kategori Snort Rule Populer

- Preprocessor dan Pengaturan Flow

- Memulai Antarmuka

- Jika Snort Gagal Memulai

- Memeriksa Lansiran

Sam bekerja sebagai analis jaringan untuk perusahaan perdagangan algoritmik. Ia memperoleh gelar Sarjana Teknologi Informasi dari UMKC.

Mengapa Mengatur Sistem Deteksi Intrusi?

Peretas, virus, dan ancaman lainnya terus-menerus menyelidiki jaringan Anda, mencari cara untuk masuk. Hanya perlu satu mesin yang diretas agar seluruh jaringan dapat disusupi. Untuk alasan ini, saya sarankan menyiapkan sistem deteksi intrusi sehingga Anda dapat menjaga sistem Anda tetap aman dan memantau berbagai ancaman di Internet.

Snort adalah IDS open source yang dapat dengan mudah diinstal pada firewall pfSense untuk melindungi jaringan rumah atau perusahaan dari penyusup. Snort juga dapat dikonfigurasi untuk berfungsi sebagai sistem pencegahan intrusi (IPS), sehingga sangat fleksibel.

Dalam artikel ini, saya akan memandu Anda melalui proses penginstalan dan konfigurasi Snort di pfSense 2.0 sehingga Anda dapat mulai menganalisis lalu lintas secara real-time.

Menginstal Paket Snort

Untuk memulai dengan Snort Anda harus menginstal paket menggunakan manajer paket pfSense. Manajer paket terletak di menu sistem GUI web pfSense.

Temukan Snort dari daftar paket dan kemudian klik simbol plus di sisi kanan untuk memulai instalasi.

Biasanya snort memerlukan beberapa menit untuk menginstal, ia memiliki beberapa dependensi yang harus diunduh dan diinstal terlebih dahulu oleh pfSense.

Setelah instalasi selesai, Snort akan muncul di menu layanan.

Snort dapat diinstal menggunakan manajer paket pfSense.

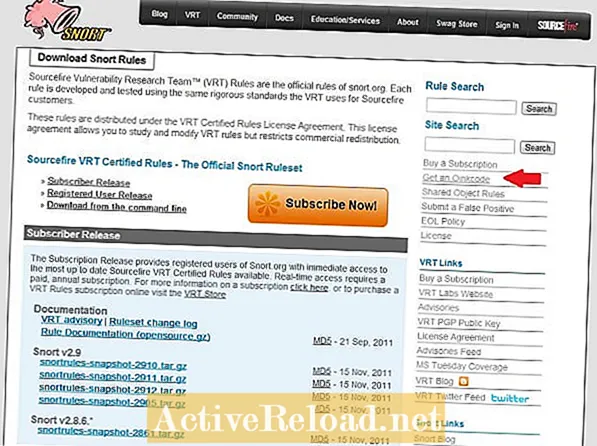

Memperoleh Kode Oinkmaster

Agar Snort berguna, Snort perlu diperbarui dengan seperangkat aturan terbaru. Paket Snort dapat secara otomatis memperbarui aturan ini untuk Anda, tetapi pertama-tama Anda harus mendapatkan kode Oinkmaster.

Ada dua set aturan Snort berbeda yang tersedia:

- Kumpulan rilis pelanggan adalah kumpulan aturan terbaru yang tersedia. Akses waktu nyata ke aturan ini membutuhkan langganan tahunan berbayar.

- Versi aturan lainnya adalah rilis pengguna terdaftar yang sepenuhnya gratis bagi siapa saja yang mendaftar di situs Snort.org.

Perbedaan utama antara dua set aturan adalah aturan dalam rilis pengguna terdaftar 30 hari di belakang aturan langganan. Jika Anda menginginkan perlindungan paling mutakhir, Anda harus berlangganan.

Ikuti langkah-langkah di bawah ini untuk mendapatkan kode Oinkmaster Anda:

- Kunjungi halaman web Snort rules untuk mengunduh versi yang Anda butuhkan.

- Klik 'Daftar Akun' dan buat akun Snort.

- Setelah Anda mengkonfirmasi akun Anda, login di Snort.org.

- Klik 'Akun Saya' di bilah tautan atas.

- Klik pada tab 'Langganan dan Oinkcode'.

- Klik pada link Oinkcode dan kemudian klik 'Generate code'.

Kode akan tetap disimpan dalam akun Anda sehingga Anda bisa mendapatkannya nanti jika diperlukan. Kode ini perlu dimasukkan ke dalam pengaturan Snort di pfSense.

Kode Oinkmaster diperlukan untuk mengunduh aturan dari Snort.org.

Memasukkan Kode Oinkmaster di Snort

Setelah mendapatkan Oinkcode, kode tersebut harus dimasukkan dalam pengaturan paket Snort. Halaman pengaturan Snort akan muncul di menu layanan antarmuka web. Jika tidak terlihat, pastikan paket telah diinstal dan instal ulang paket tersebut jika diperlukan.

Oinkcode harus dimasukkan pada halaman pengaturan global dari pengaturan Snort. Saya juga ingin mencentang kotak untuk mengaktifkan aturan Ancaman yang Muncul juga. Aturan ET dikelola oleh komunitas sumber terbuka dan dapat memberikan beberapa aturan tambahan yang mungkin tidak ditemukan di kumpulan Snort.

Pembaruan Otomatis

Secara default, paket Snort tidak akan memperbarui aturan secara otomatis. Interval pembaruan yang disarankan adalah setiap 12 jam sekali, tetapi Anda dapat mengubahnya agar sesuai dengan lingkungan Anda.

Jangan lupa untuk mengklik tombol 'simpan' setelah Anda selesai melakukan perubahan.

Memperbarui Aturan Secara Manual

Snort tidak memiliki aturan apa pun, jadi Anda harus memperbaruinya secara manual untuk pertama kali. Untuk menjalankan pembaruan manual, klik pada tab pembaruan dan kemudian klik tombol aturan pembaruan.

Paket akan mengunduh kumpulan aturan terbaru dari Snort.org dan juga Ancaman yang Muncul jika Anda memilih opsi itu.

Setelah pembaruan selesai, aturan akan diekstrak dan kemudian siap digunakan.

Aturan harus diunduh secara manual saat pertama kali Snort disiapkan.

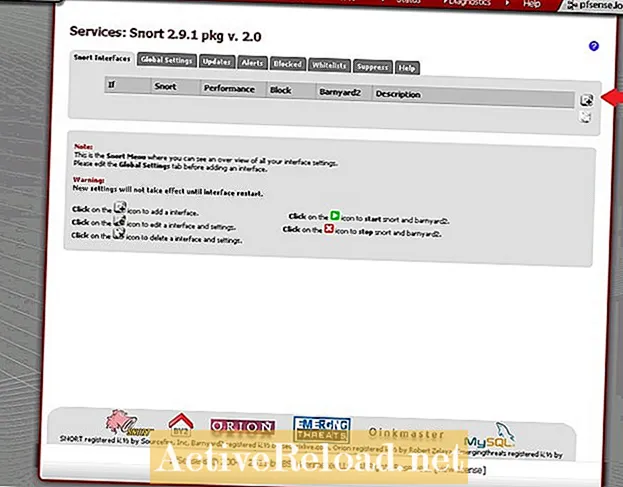

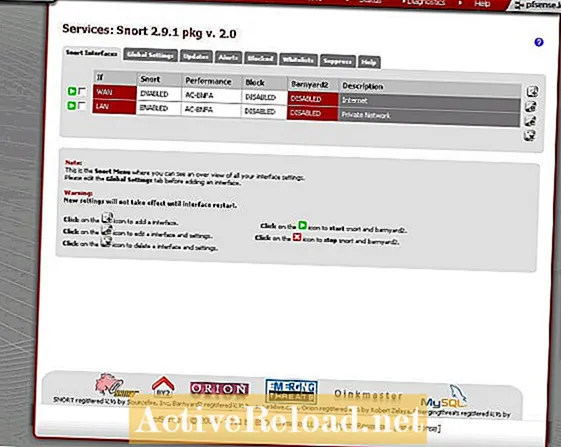

Menambahkan Antarmuka

Sebelum Snort dapat mulai berfungsi sebagai sistem deteksi intrusi, Anda harus menetapkan antarmuka untuk dipantau. Konfigurasi tipikal adalah untuk Snort untuk memantau setiap antarmuka WAN. Konfigurasi paling umum lainnya adalah Snort untuk memantau antarmuka WAN dan LAN.

Memantau antarmuka LAN dapat memberikan visibilitas terhadap serangan yang terjadi dari dalam jaringan Anda. Tidak jarang PC di jaringan LAN terinfeksi malware dan mulai meluncurkan serangan pada sistem di dalam dan di luar jaringan.

Untuk menambahkan antarmuka, klik simbol plus yang ditemukan di tab antarmuka Snort.

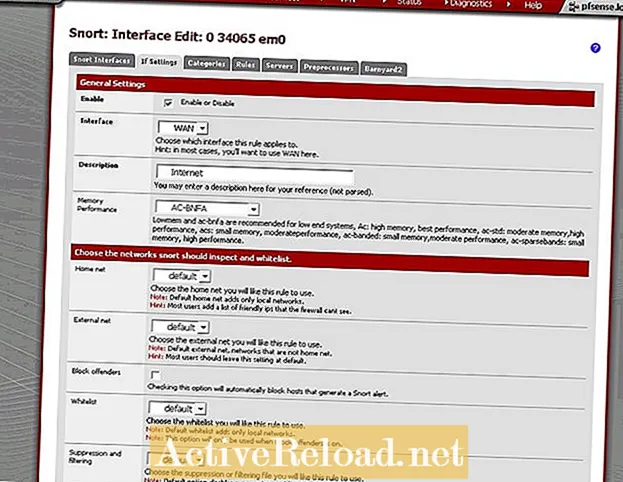

Konfigurasi Antarmuka

Setelah mengklik tombol add interface, Anda akan melihat halaman pengaturan antarmuka.Halaman pengaturan berisi banyak opsi, tetapi hanya ada beberapa yang benar-benar perlu Anda khawatirkan untuk menyiapkan dan menjalankan semuanya.

- Pertama, centang kotak aktifkan di bagian atas halaman.

- Selanjutnya, pilih antarmuka yang ingin Anda konfigurasikan (dalam contoh ini saya mengonfigurasi WAN terlebih dahulu).

- Setel kinerja memori ke AC-BNFA.

- Centang kotak "Log Alerts to snort unified2 file" sehingga barnyard2 akan berfungsi.

- Klik simpan.

Jika Anda menjalankan file router multi-wan, Anda dapat melanjutkan dan mengkonfigurasi antarmuka WAN lain di sistem Anda. Saya juga merekomendasikan menambahkan antarmuka LAN.

Sebelum Anda memulai antarmuka, ada beberapa pengaturan lagi yang perlu dikonfigurasi untuk setiap antarmuka. Untuk mengkonfigurasi pengaturan tambahan, kembali ke tab Antarmuka Snort dan klik simbol 'E' di sisi kanan halaman di sebelah antarmuka. Ini akan membawa Anda kembali ke halaman konfigurasi untuk antarmuka tersebut. Untuk memilih kategori aturan yang harus diaktifkan untuk antarmuka, klik pada tab kategori. Semua aturan deteksi dibagi menjadi beberapa kategori. Kategori yang berisi aturan dari Ancaman yang Muncul akan dimulai dengan 'muncul', dan aturan dari Snort.org dimulai dengan 'mendengus.' Setelah memilih kategori, klik tombol simpan di bagian bawah halaman. Dengan membagi aturan ke dalam kategori, Anda hanya dapat mengaktifkan kategori tertentu yang Anda minati. Saya sarankan mengaktifkan beberapa kategori yang lebih umum. Jika Anda menjalankan layanan tertentu di jaringan Anda seperti web atau server database, Anda juga harus mengaktifkan kategori yang berkaitan dengannya. Penting untuk diingat bahwa Snort akan membutuhkan lebih banyak sumber daya sistem setiap kali kategori tambahan diaktifkan. Ini juga dapat meningkatkan jumlah positif palsu. Secara umum, yang terbaik adalah mengaktifkan hanya grup yang Anda butuhkan, tetapi jangan ragu untuk bereksperimen dengan kategori dan lihat mana yang paling berhasil.Memilih Kategori Aturan

Apa Tujuan Kategori Aturan?

Bagaimana Saya Dapat Memperoleh Informasi Lebih Lanjut Tentang Kategori Aturan?

Jika Anda ingin mengetahui aturan apa saja yang ada dalam sebuah kategori dan mempelajari lebih lanjut tentang apa yang mereka lakukan, maka Anda dapat mengklik kategori tersebut. Ini akan menautkan Anda langsung ke daftar semua aturan dalam kategori.

Kategori Snort Rule Populer

| Nama Kategori | Deskripsi |

|---|---|

snort_botnet-cnc.rules | Menargetkan perintah botnet dan host kontrol yang diketahui. |

snort_ddos.rules | Mendeteksi serangan penolakan layanan. |

snort_scan.rules | Aturan ini mendeteksi pemindaian port, probe Nessus, dan serangan pengumpulan informasi lainnya. |

snort_virus.rules | Mendeteksi tanda tangan trojan, virus, dan worm yang dikenal. Sangat disarankan untuk menggunakan kategori ini. |

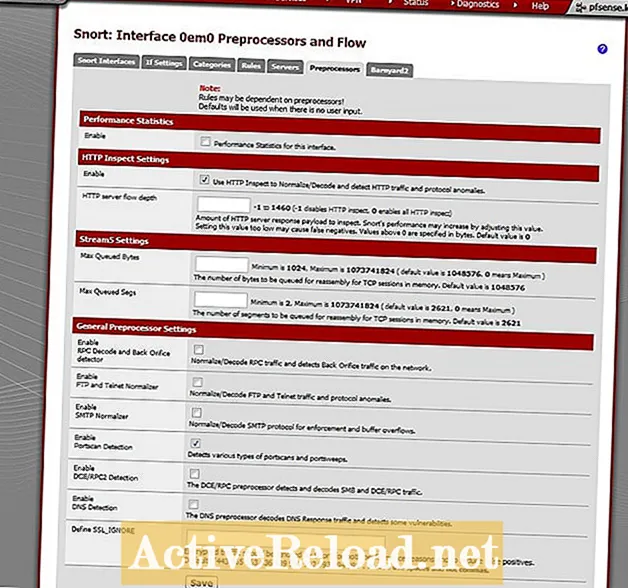

Preprocessor dan Pengaturan Flow

Ada beberapa pengaturan di halaman pengaturan praprosesor yang harus diaktifkan. Banyak aturan deteksi yang mengharuskan pengaktifan pemeriksaan HTTP agar dapat berfungsi.

- Di bawah HTTP inspect settings, aktifkan 'Use HTTP Inspect to Normalize / Decode'

- Di bagian pengaturan preprocessor umum, aktifkan 'Portscan Detection'

- Simpan pengaturannya.

Memulai Antarmuka

Ketika antarmuka baru ditambahkan ke Snort, itu tidak secara otomatis mulai berjalan. Untuk memulai antarmuka secara manual, klik tombol putar hijau di sisi kiri setiap antarmuka yang dikonfigurasi.

Saat Snort berjalan, teks di belakang nama antarmuka akan muncul dalam warna hijau. Untuk menghentikan Snort, klik tombol stop merah yang terletak di sisi kiri antarmuka.

Ada beberapa masalah umum yang dapat mencegah Snort dimulai.

Jika Snort Gagal Memulai

Memeriksa Lansiran

Setelah Snort berhasil dikonfigurasi dan dimulai, Anda akan mulai melihat peringatan setelah traffic yang cocok dengan aturan terdeteksi.

Jika Anda tidak melihat peringatan apa pun, berikan sedikit waktu lalu periksa lagi. Diperlukan beberapa saat sebelum Anda melihat lansiran apa pun, bergantung pada jumlah lalu lintas dan aturan yang diaktifkan.

Jika Anda ingin melihat lansiran dari jarak jauh, Anda dapat mengaktifkan setelan antarmuka "Kirim lansiran ke log sistem utama". Peringatan yang muncul di log sistem dapat berupa dilihat dari jarak jauh menggunakan Syslog.

Artikel ini akurat dan benar sepanjang pengetahuan penulisnya. Konten hanya untuk tujuan informasi atau hiburan dan tidak menggantikan nasihat pribadi atau nasihat profesional dalam masalah bisnis, keuangan, hukum, atau teknis.